Zamislite situaciju: dugo ste učili o OPNsense-u ili nekom drugom rešenju za pravljenje vatrozida koje nije pruženo od strane vašeg Internet provajdera. Postavili ste sopstveni DNS server koristeći Pi-hole ili slično rešenje, i osećate se kao kralj svoje kućne mreže. Međutim, uskoro saznajete da neki uređaji na mreži potpuno ignorišu vaš DNS server. Ovo je ono što sam otkrio sa svojom LAN mrežom i preduzeo sam korak kako bih to uglavnom ispravio.

Osnovna svrha korišćenja vlastitog DNS servera je da blokira određene domene, posebno one koje nude intruzivno oglašavanje i praćenje. Niko ne želi da ga prate po internetu, a korišćenje alata kao što su Unbound ili Pi-hole može pomoći u očuvanju privatnosti veze. Ipak, ovo nije savršeno rešenje, jer postoje uređaji koji su podešeni da komuniciraju samo sa određenim DNS serverima, što može izazvati probleme.

Prednosti hostovanja vlastitog DNS-a

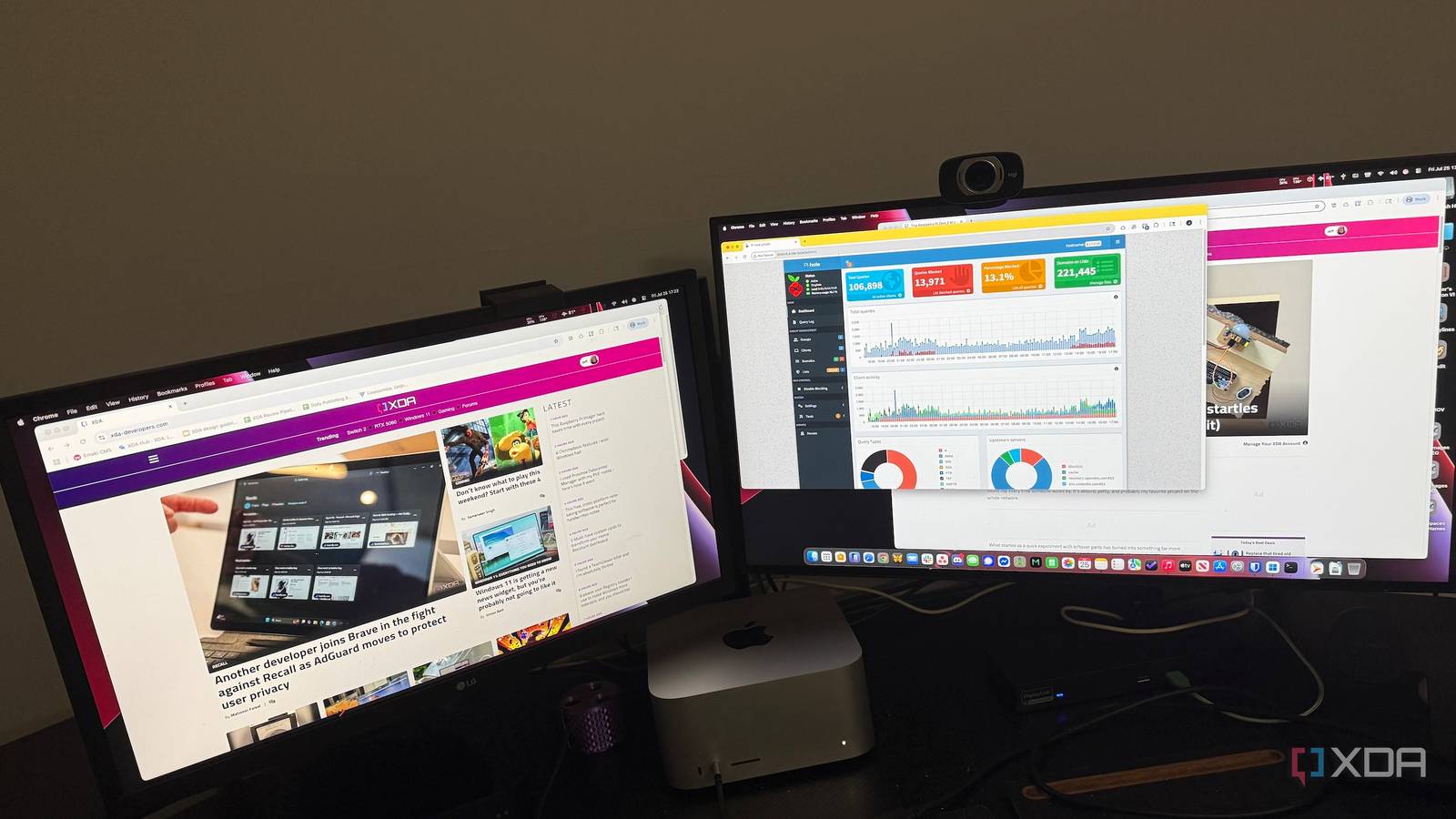

Čak i ako su podrazumevana podešavanja DNS-a od vašeg provajdera dovoljna za većinu korisnika, postavljanje sopstvenog servera može doneti značajne prednosti. Samo-hostovanje DNS-a preusmerava sav izlazni DNS saobraćaj na lokalni server, čime se sprečava pristup spoljnim uslugama. Ovo je posebno korisno za kućne laboratorije i pametne domove.

Kako to funkcioniše? Korišćenjem NAT-a (Network Address Translation) i pravila za preusmeravanje na vatrozidu, možete vrlo lako postaviti sve. Ja koristim OPNsense, koji je omogućio jednostavno postavljanje. Sve što sam trebao da uradim je da omogućim Unbound, a OPNsense je učinio ostatak. Sav saobraćaj se preusmerava na Unbound, koji je hostovan unutar OPNsense-a, što znači da nema latencije i sve funkcioniše kao i pre.

Kako uređaji zaobilaze vaš DNS

Čak i sa sopstvenim DNS serverom, neki uređaji mogu imati svoje podešene DNS adrese. To može omogućiti prilagođavanje, ali i otvoriti vrata za zaobilaženje DNS filtriranja. Ovo je posebno čest slučaj sa IoT uređajima i pametnim domovima.

Rešenje za ovaj problem je jednostavno: možete koristiti VLAN-ove ili pravila na vatrozidu da preusmerite sav saobraćaj koji koristi port 53. Ako bilo koji uređaj pokuša da se poveže na DNS IP, automatski će biti preusmeren na lokalni DNS server, kao što je Unbound ili Pi-hole.

Postavljanjem pravila za preusmeravanje na portu 53 za TCP/UDP, sprečavate sve uređaje da se povezuju sa spoljnim DNS serverima, što čini vašu mrežu sigurnijom i privatnijom. Samo se pobrinite da blokirate i UDP i TCP za port 53, kako biste sprečili bilo kakvo curenje saobraćaja.